Sommaire

Leakcheck vs. Detectico : Meilleure alternative à LeakCheck

Des techniciens qualifiés qui maîtrisent les données de localisation.

À une époque où l'information est le fondement de la prise de décision, le choix entre LeakCheck et Detectico pour la détection des fuites de données s'est imposé. un pivot pour les industries dans le monde entier. Avec les inquiétudes croissantes concernant les violations de données, le besoin d'outils fiables de vérification des fuites de mots de passe n'a jamais été aussi pressant.

Selon des rapports récents de l'industrie, il y a eu plus de six millions de cas des violations de données dans le monde pour les trois années se terminant en 2023. Cet article compare minutieusement Detectico et LeakCheck pour naviguer dans ce contexte. un paysage en constante évolution. À la fin, vous disposerez de données précieuses et d'une recommandation éclairée sur le système de détection des fuites le mieux adapté aux besoins de votre entreprise. Commençons par le commencement.

Qu'est-ce que le LeakCheck ?

Le LeakCheck est un prévention des fuites de données qui protège l'identité numérique des personnes et des entreprises. Cela ne s'applique qu'aux courriers électroniques et il n'est pas nécessaire de rechercher des données sur l'ensemble de l'internet. LeakCheck peut découvrir des données vulnérables avant que quelqu'un d'autre ne le fasse. Il charge une liste de 100 000 lignes et obtient le résultat pour chacune d'entre elles. Les résultats de la recherche peuvent être obtenus par courrier électronique, nom d'utilisateur, mot-clé, nom de domaine de l'entreprise ou mot de passe.

Comment fonctionne LeakCheck ?

LeakCheck fonctionne sur le principe de la détection d'anomalies grâce à surveillance continue. Cette approche garantit un contrôle proactif des fuites de courrier électronique, minimise l'impact sur l'efficacité opérationnelle et favorise une réponse rapide aux risques potentiels. Voici comment cela fonctionne pour protéger vos données :

- La puissance des hachages

Au lieu de stocker votre adresse e-mail ou votre mot de passe, LeakCheck utilise une astuce appelée "hachage." Imaginez cela comme un tunnel de cryptage unidirectionnel où vos données sont brouillées en un code unique, comme si votre empreinte digitale était transformée en une tache. Cela signifie que LeakCheck ne voit jamais vos données brutes, mais seulement leur reflet masqué.

- Au-delà des courriels

LeakCheck ne se limite pas aux adresses électroniques. Vous pouvez également vérifier les mots de passe, les noms d'utilisateur et même les numéros de téléphone dans ses bases de données. Il s'agit d'un détecteur de fuites multi-outils qui couvre toutes vos bases numériques.

Principales caractéristiques de LeakCheck

- Inspecte vos données à la recherche de fuites connues et d'informations d'identification compromises.

- Restez au courant des dernières menaces de sécurité grâce aux notifications de nouvelles entrées dans la base de données.

- Plus de 4 ans d'expérience dans la sauvegarde des données des utilisateurs, ce qui implique fiabilité et stabilité.

- Accédez à des ressources éducatives et à des conseils d'experts pour améliorer votre sécurité en ligne.

Qui a besoin d'un LeakCheck ?

Le LeakCheck peut être un outil précieux pour les personnes et les groupes concernés par les questions suivantes sécurité en ligne et respect de la vie privée. Voici une liste des personnes susceptibles d'en bénéficier le plus :

- Utilisateurs fréquents d'Internet

Plus vous êtes actif en ligne, plus la probabilité que vos données soient découvertes lors d'une violation est élevée. LeakCheck peut vous apporter la tranquillité d'esprit et une protection proactive.

- Victimes de violations passées

Si vos informations ont été compromises lors d'une violation antérieure, LeakCheck peut vous aider à surveiller l'exposition ultérieure et à prendre les mesures nécessaires pour atténuer les dommages.

Présentation de la meilleure alternative à LeakCheck

Vous êtes à la recherche de produits de remplacement pour LeakCheck ? Ne cherchez pas plus loin que Detectico. Bien que LeakCheck soit devenu une option très appréciée, Detectico a des avantages indéniables qui en font un candidat sérieux à l'appellation "Alternative LeakCheck".

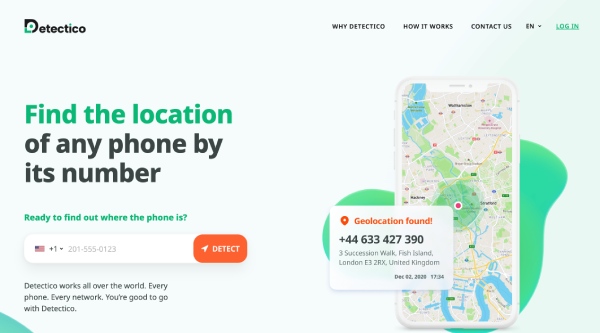

Qu'est-ce que Detectico ?

Detectico est un Une application de sécurité en ligne en plein essor spécialisée dans la détection proactive des violations de données et la protection de l'identité. D'après mon expérience, il vous offre une gamme de fonctionnalités pour protéger votre empreinte numérique et fait plus que vérifier si votre courriel a fait l'objet d'une fuite.

Detectico est unique par son souci de précision, son adaptabilité et sa capacité à s'intégrer facilement dans les cadres opérationnels actuels. Il peut vous aider dans les domaines suivants.

- Scanne un vaste réseau de bases de données d'informations d'identification ayant fait l'objet d'une violation afin de vérifier instantanément si votre adresse électronique a été divulguée et si votre mot de passe, votre nom d'utilisateur ou votre numéro de téléphone a été exposé.

- Detectico vous permet d'affiner vos recherches en spécifiant des sites web, des types de données et des fourchettes de dates afin d'identifier les fuites spécifiques qui pourraient vous concerner.

L'approche de Detectico en matière de vérification des fuites de courrier électronique

Detectico prend Protection contre les fuites de courrier électronique à un niveau supérieur à celui de nombreux autres outils. Voici ce qui le distingue :

- Contrairement aux outils qui vérifient si votre courriel a déjà figuré dans une base de données ayant fait l'objet d'une fuite, Detectico vous permet d'effectuer des recherches approfondies grâce à des options de recherche avancées. C'est pratique si vous ne vous intéressez qu'aux fuites provenant des médias sociaux ou des plates-formes bancaires en ligne.

- Detectico suit de près l'évolution constante du paysage des violations de données. Cette approche proactive vous permet de réagir rapidement et de minimiser les dommages potentiels.

LeakCheck vs. Detectico

Voici une comparaison entre LeakCheck et Detectico sur Trustpilot et Sitejabber Website Reviews and Complaints.

- Expérience de l'utilisateur

LeakCheck : Il est réputé pour son interface conviviale, sa navigation simple et sa courbe d'apprentissage courte. Les critiques ne tarissent pas d'éloges sur sa facilité d'utilisation.

Detectico : Par rapport à LeakCheck, la courbe d'apprentissage est légèrement plus raide, mais elle est toujours considérée comme claire et intuitive.

- Comparaison de l'interface utilisateur

LeakCheck : Il présente un design propre et épuré avec des fonctionnalités facilement accessibles. Des mises à jour et des signaux en temps réel sont affichés.

Detectico : L'interface est élégante et visuellement attrayante. Les options de recherche et les informations détaillées sur les infractions sont présentées de manière évidente.

- Efficacité et précision des contrôles d'étanchéité par courrier électronique

LeakCheck : Scanne un vaste réseau de bases de données d'informations d'identification ayant fait l'objet d'une violation, garantissant ainsi une couverture complète. La précision est généralement considérée comme élevée, bien que des incohérences occasionnelles aient été signalées dans les commentaires des utilisateurs.

Detectico : Il est doté d'une surveillance en temps réel des brèches et d'une base de données étendue. Les options de recherche avancée, telles que le filtrage par site web ou par période, permettent de cibler les recherches. La précision semble rentable d'après les commentaires des utilisateurs, mais il faut davantage de données pour établir une comparaison définitive.

Liste des 3 meilleures alternatives à LeakCheck

Consultez ces trois solutions pour éviter que votre identité numérique ne fasse naufrage :

- Detectico

Ce chien de garde en temps réel parcourt le dark web et les vastes bases de données de violations, vous alertant instantanément si votre e-mail, votre mot de passe ou votre numéro de téléphone fait surface.

Detectico va au-delà des fuites et propose des plans familiaux, une surveillance du crédit et même des simulations de violation de données pour une protection supplémentaire. Tout comme LeakCheck, il offre un essai gratuit, alors pourquoi ne pas l'essayer ?

- Scannero

Cet outil élégant et convivial est comme un le coffre au trésor de la détection des fuites caractéristiques. Il vérifie les fuites de courriels et de mots de passe et même les numéros de téléphone par rapport à des millions d'enregistrements compromis, ce qui vous donne une vue d'ensemble de vos vulnérabilités numériques. Par rapport à LeakCheck, Scannero présente une interface plus attrayante et un prix compétitif.

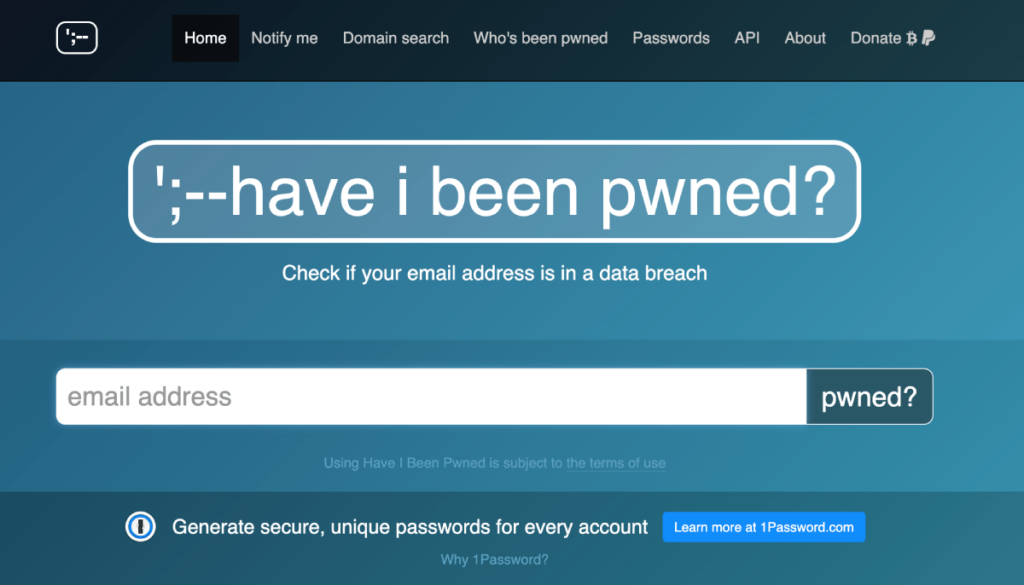

- Me suis-je fait avoir ?

Ne vous laissez pas tromper par son nom simple : ce logiciel joue un rôle important dans la protection des données sensibles depuis des années. Bien qu'il ne s'agisse pas techniquement d'un "vérificateur de fuites de mots de passe", il s'agit d'une ressource fiable et accessible permettant de vérifier si votre courrier électronique a déjà été exposé à une violation de données connue.

Quelle application choisir ?

Le choix entre LeakCheck et Detectico dépend totalement de vos priorités. Si la convivialité et la détection des fuites par courrier électronique sont importantes, LeakCheck reste un bon choix.

Pour ceux qui cherchent suivi en temps réelGrâce aux options de recherche avancée et à une précision potentiellement accrue, Detectico traqueur de numéros de téléphone pourrait mieux convenir. Enfin, tenez compte de vos besoins et profitez des essais gratuits pour déterminer quelle plateforme répond le mieux à vos besoins.

Conclusion

LeakCheck est une option conviviale et rentable avec une base de données étendue, tandis que Detectico offre une surveillance en temps réel, une recherche avancée, une analyse complète des brèches et des fonctions supplémentaires telles que des plans familiaux.

Armez-vous donc de mots de passe forts et d'habitudes en ligne intelligentes, et gardez l'œil ouvert sur les violations de données - seules les personnes préparées survivront dans l'océan numérique !