Sommaire

Have I Been Pwned vs Detectico : Meilleure alternative à Have I Been Pwned

Des techniciens qualifiés qui maîtrisent les données de localisation.

À une époque où les violations de données sont de plus en plus fréquentes, des outils tels que "Have I Been Pwned" sont devenus essentiels pour la sécurité numérique. Statistiques montrent qu'en 2023 seulement, plus de 72% des entreprises dans le monde ont subi des attaques de ransomware, ce qui marque une augmentation significative par rapport aux cinq années précédentes et représente le chiffre le plus élevé rapporté à ce jour.

Il est important de reconnaître que les entreprises ne sont pas les seules à souffrir. Des services comme Have I Been Pwned jouent donc un rôle essentiel dans l'identification et l'atténuation des violations de données. Cet article se penche sur les caractéristiques et l'efficacité de Have I Been Pwned, présente ses meilleures alternatives telles que Detectico, LeakCheck et Scannero, et compare ses capacités à traiter les fuites de courrier électronique.

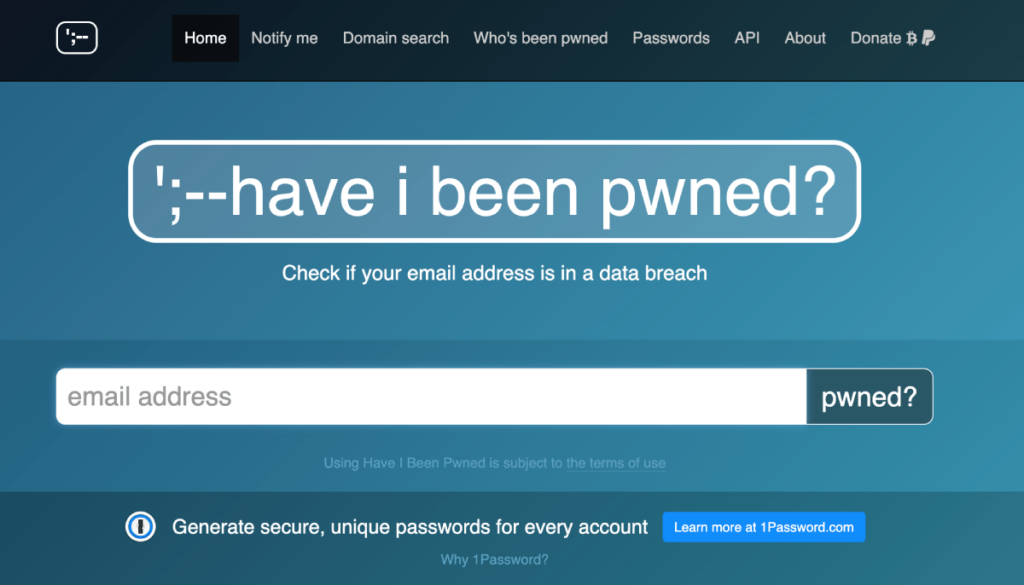

Qu'est-ce que "Have I Been Pwned ?"?

Il s'agit d'une plateforme en ligne largement reconnue, conçue pour aider les internautes à déterminer si leurs données ont été compromises dans le cadre d'une violation de données. Vous l'utiliseriez si vous vous demandiez : "Mon courrier électronique est-il compromis ? Le terme "Pwned" est issu de la culture des jeux vidéo, où il s'agit d'une version en leetspeak de "owned", qui provient de la proximité des touches "o" et "p" d'un clavier.

Le terme est généralement utilisé pour indiquer que quelqu'un ou quelque chose a été dépassé ou compromis. Ainsi, "pwned" est passé de l'argot des hackers à la raillerie préférée des internautes.

En regroupant des données provenant de diverses sources rendues publiques après des violations, Have I Been Pwned offre une base de données de recherche complète. Les utilisateurs peuvent saisir leur adresse électronique pour voir s'ils apparaissent dans les violations de données enregistrées, ce qui constitue un système d'alerte précoce permettant de prendre les mesures de sécurité qui s'imposent.

Comment fonctionne Have I Been Pwned ?

Have I Been Pwned est un site web qui peut aider ceux qui craignent que leurs informations personnelles aient été exposées lors d'une violation de données. Il recueille des informations sur les violations de données publiques et les stocke dans une base de données consultable. Have I Been Pwned utilise l'anonymat k pour protéger votre vie privée lors de vos recherches. Cela signifie que vos informations de recherche sensibles sont converties en un hachage, de sorte qu'elles ne sont jamais stockées ou transmises.

Caractéristiques principales de Have I Been Pwned

- Détection des fuites de courrier électronique : Analyse les bases de données pour détecter les fuites d'adresses électroniques ;

- Notifications de violations de données : Alerte les utilisateurs sur les nouvelles violations de données ;

- Mesures de sécurité : Propose des suggestions pour améliorer la sécurité numérique.

Qui doit utiliser Have I Been Pwned ?

- Les utilisateurs individuels doivent protéger leurs informations personnelles ;

- Entreprises pour la protection des données des clients et des employés ;

- Les professionnels de la sécurité : En tant qu'outil d'évaluation des risques ;

- Tous ceux qui veulent vérifier si leur courriel a été compromis.

Présentation de la meilleure alternative à Have I Been Pwned

Dans le paragraphe suivant, nous dévoilerons une excellente alternative "Have I been Pwned" offrant aux utilisateurs un aperçu de chaque adresse électronique compromise. Les choix que nous avons faits sont conviviaux et garantissent votre sécurité en ligne sans les inconvénients techniques.

Qu'est-ce que Detectico ?

Detectico est une application qui répond à diverses préoccupations en matière de protection de la vie privée. Cette plateforme polyvalente :

- retrace l'origine d'un appel, vous donne des indications sur la localisation, la propriété et les risques potentiels associés au numéro ;

- protège la confidentialité de votre courrier électronique, en vérifiant si vos données sont exposées à des pirates, grâce à son vérificateur de piratage de courrier électronique.

Detectico garantit une expérience en ligne plus sûre, en associant des solutions de pointe à une conception conviviale. Découvrez Detectico - votre défense dans le paysage numérique dynamique.

L'approche de Detectico en matière de vérification des fuites de courrier électronique

Detectico révolutionne la sécurité du courrier électronique grâce à son approche innovante qui permet de vérifier rapidement si votre courrier électronique a été piraté. Il renforce la sécurité des courriels en vérifiant rapidement et efficacement les compromissions potentielles. Detectico donne la priorité à la sécurité des courriels grâce à une approche méticuleuse, en utilisant des sources sûres et des méthodologies robustes pour garantir une position proactive contre toute violation des courriels.

Have I Been Pwned vs Detectico Email Leak Check Comparaison des caractéristiques

Expérience de l'utilisateur

Pour donner un aperçu précis de l'expérience utilisateur de deux applications évaluées, nous présentons les évaluations de Trustpilot et de Sitejabber, deux des sites web les plus populaires dédiés à l'évaluation, ainsi que de véritables avis d'utilisateurs pour chaque service :

- Le Detectico a 3,4 étoiles sur Trustpilot et 4,5 étoiles sur Sitejabber. Les utilisateurs ont noté d'excellents résultats et ont déclaré qu'il fonctionnait exactement comme prévu. Cependant, certains ont mentionné des problèmes lorsqu'ils ne se sont pas désinscrits, ce qui entraîne des frais pour des vérifications inutiles si l'adresse électronique est compromise ;

- Le site "Have I been Pwned" a 2,5 étoiles sur Trustpilot et n'a pas d'évaluation sur Sitejabber. Honnêtement, l'absence d'évaluations pour un site web dont le trafic est aussi élevé suscite des soupçons. En outre, les utilisateurs ont fait part de leurs difficultés à annuler leurs abonnements et de leur déception lorsqu'ils ont saisi leurs comptes de courrier électronique, confirmé qu'ils étaient sécurisés, pour ensuite recevoir des courriels indésirables.

Les différentes expériences des utilisateurs soulignent l'importance de prendre en compte les aspects positifs et négatifs lors du choix d'un service de sécurité pour le courrier électronique.

Comparaison de l'interface utilisateur

Une interface conviviale peut avoir un impact significatif sur l'expérience globale. Lorsque l'on compare ces deux services :

- Detectico Email Leak Check adopte une approche moderne et élégante, offrant aux utilisateurs une interface visuellement attrayante. La plateforme privilégie la simplicité sans compromettre la fonctionnalité, offrant ainsi une vérification transparente des fuites de courrier électronique ;

- Have I Been Pwned est doté d'un design simple et intuitif. Les utilisateurs peuvent facilement naviguer sur le site pour vérifier l'état de sécurité de leurs adresses e-mail, avec une approche minimaliste qui met l'accent sur l'efficacité.

Ainsi, les plateformes répondent à des préférences variées, la simplicité de Have I Been Pwned contrastant avec le design visuellement attrayant de Detectico.

Efficacité et précision de la vérification des fuites de courrier électronique

La précision du service garantit que les personnes reçoivent des informations fiables, ce qui permet de faire la comparaison suivante :

- Les algorithmes avancés de Detectico peuvent déterminer si vos données privées sont vulnérables aux pirates potentiels, en fournissant des informations précises et en permettant aux utilisateurs de naviguer sans effort dans les complexités de la sécurité numérique.

- Le site de vérification d'emails Pwned fournit également des informations précises et fiables.

En conclusion, Detectico et Have I Been Pwned se distinguent par leur engagement en faveur de la précision et de la fiabilité dans la fourniture d'informations sur les fuites de courrier électronique.

Liste des 3 meilleures alternatives à Have I Been Pwned

Dans un souci de respect de la vie privée des utilisateurs et de détection des menaces potentielles, nous avons rassemblé trois des meilleurs sites du type "Have I Been Pwned".

- Detectico

Detectico offre aux utilisateurs une plateforme complète et conviviale pour vérifier toute violation de données de messagerie et ajoute une couche supplémentaire de confidentialité en employant une technologie d'anonymisation. Les utilisateurs peuvent recevoir des alertes en temps réel si leur adresse électronique est associée à une violation, ce qui leur permet de prendre des mesures immédiates pour sécuriser leurs comptes.

- LeakCheck

LeakCheck est un autre outil complet offrant des rapports détaillés sur les violations de données. Il permet d'atténuer les risques potentiels liés à l'exposition des données numériques.

- Scannero

Scannero met l'accent sur les alertes en temps réel et dispose d'une interface conviviale. Avec Scannero, vous gardez une longueur d'avance dans la lutte permanente contre les cybermenaces et vous bénéficiez d'une expérience en ligne plus sûre.

Quelle application choisir ?

Choisir la bonne application pour protéger son identité numérique implique d'explorer d'autres solutions que Have I Been Pwned, afin d'assurer une défense plus complète contre les risques prévalents de violation, de fuite et d'exposition des données.

Le choix de l'application qui vous convient le mieux pour protéger votre identité numérique dépend de vos préférences. Vous saurez clairement quel outil est le meilleur lorsque vous aurez clarifié vos besoins.

Conclusion

Nous espérons avoir réussi à donner un aperçu complet de "Have I been Pwned" ainsi que de ses alternatives. Essayez des solutions comme Detectico, LeakCheck, et Scannero pour réduire les risques et garder vos informations en sécurité, pour rester en sécurité en ligne, il est préférable d'utiliser différents moyens contre les cyber-menaces. Restez toujours vigilant et faites des choix sûrs pour garder une longueur d'avance sur les menaces numériques délicates auxquelles nous sommes confrontés aujourd'hui !