Indice

Have I Been Pwned vs Detectico: La migliore alternativa a Have I Been Pwned

Tecnici esperti che padroneggiano i dati di localizzazione.

In un'epoca in cui le violazioni dei dati sono sempre più frequenti, strumenti come "Have I Been Pwned" sono diventati fondamentali per la sicurezza digitale. Statistiche mostrano che solo nel 2023 oltre 72% di aziende a livello globale subiranno attacchi ransomware, segnando un aumento significativo rispetto ai cinque anni precedenti e rappresentando la cifra più alta riportata fino ad oggi.

È importante riconoscere che non sono solo le aziende a soffrire. Anche le persone comuni sono colpite, quindi servizi come Have I Been Pwned svolgono un ruolo fondamentale nell'identificare e mitigare le violazioni dei dati. Questo articolo approfondirà le caratteristiche e l'efficacia di Have I Been Pwned, introdurrà le sue migliori alternative come Detectico, LeakCheck e Scannero e confronterà le sue capacità di gestire le fughe di e-mail.

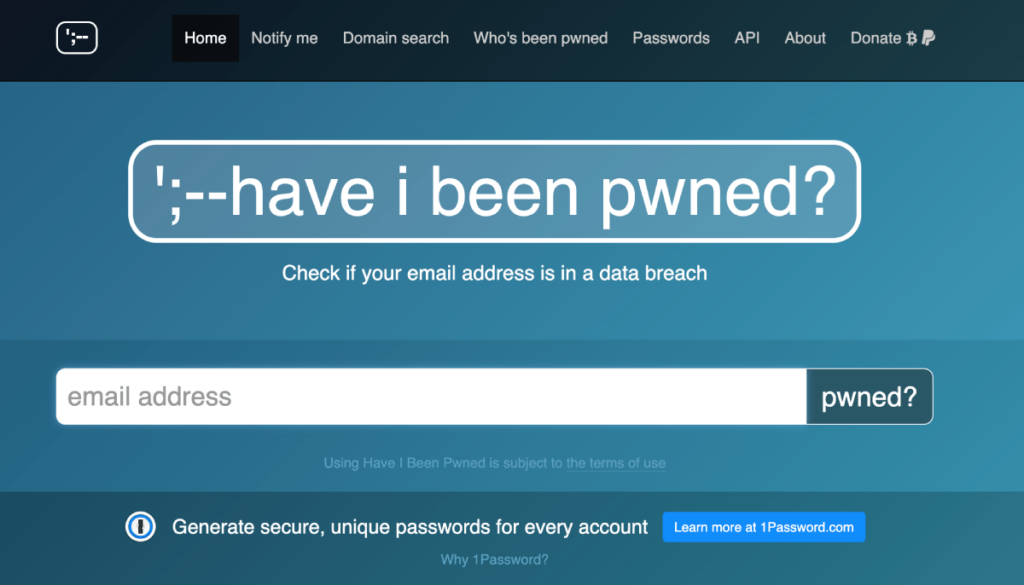

Che cos'è "Have I Been Pwned"?

È una piattaforma online ampiamente riconosciuta, progettata per aiutare gli utenti di Internet a scoprire se i loro dati sono stati compromessi in una violazione dei dati. La usereste se vi chiedeste "la mia e-mail è compromessa". "Pwned" deriva dalla cultura dei videogiochi, dove è una versione leetspeak di "owned", che deriva dalla vicinanza dei tasti "o" e "p" su una tastiera.

Il termine è comunemente usato per indicare che qualcuno o qualcosa è stato superato o compromesso. Quindi, "pwned" è passato dal gergo degli hacker a diventare la provocazione preferita di Internet.

Aggregando i dati di varie fonti resi pubblici dopo le violazioni, Have I Been Pwned offre un database di ricerca completo. Gli utenti possono inserire i loro indirizzi e-mail per vedere se compaiono in qualche violazione di dati registrata, fornendo così un sistema di allarme precoce per adottare le misure di sicurezza necessarie.

Come funziona Have I Been Pwned?

Have I Been Pwned è un sito web che può aiutare coloro che temono che le loro informazioni personali possano essere state esposte in una violazione di dati. Raccoglie informazioni da violazioni di dati pubbliche e le archivia in un database ricercabile. Have I Been Pwned utilizza l'anonimato k per proteggere la privacy dell'utente durante la ricerca. Ciò significa che le informazioni sensibili della ricerca vengono convertite in un hash, quindi non vengono mai memorizzate o trasmesse.

Caratteristiche principali di Have I Been Pwned

- Rilevamento delle fughe di e-mail: Esegue la scansione dei database alla ricerca di indirizzi e-mail infiltrati;

- Notifiche di violazione dei dati: Avvisa gli utenti di nuove violazioni;

- Misure di sicurezza: Offre suggerimenti per migliorare la sicurezza digitale.

Chi ha bisogno di usare Have I Been Pwned?

- Singoli utenti per proteggere le informazioni personali;

- Aziende per la salvaguardia dei dati dei clienti e dei dipendenti;

- Professionisti della sicurezza: Come strumento di valutazione dei rischi;

- Chiunque voglia verificare se la propria e-mail è stata compromessa.

Ecco la migliore alternativa a Have I Been Pwned

Nel prossimo paragrafo, sveleremo un'eccellente alternativa a "Have I been Pwned" che offre agli utenti approfondimenti su ogni indirizzo e-mail compromesso. Le scelte che abbiamo fatto sono facili da usare e garantiscono la vostra sicurezza online senza problemi tecnici.

Che cos'è l'Detectico?

Detectico è un'applicazione che affronta diversi problemi di privacy. Questa piattaforma versatile:

- rintraccia l'origine di una chiamata, fornisce informazioni sulla posizione, la proprietà e i potenziali rischi associati al numero;

- protegge la privacy della vostra posta elettronica, controllando se i vostri dati sono esposti agli hacker, con il suo verificatore di hacking delle e-mail.

Detectico garantisce un'esperienza online più sicura, fondendo soluzioni all'avanguardia con un design di facile utilizzo. Scoprite Detectico - la vostra difesa di riferimento nel dinamico panorama digitale.

L'approccio di Detectico al controllo delle perdite di e-mail

Detectico rivoluziona la sicurezza delle e-mail con il suo approccio innovativo che consente di verificare rapidamente se la vostra e-mail è stata violata. Migliora la sicurezza delle e-mail controllando in modo rapido ed efficiente la presenza di potenziali compromissioni. Detectico dà priorità alla sicurezza delle e-mail attraverso un approccio meticoloso, utilizzando fonti sicure e metodologie robuste per garantire una posizione proattiva contro qualsiasi violazione delle e-mail.

Have I Been Pwned vs Detectico Email Leak Check Caratteristiche a confronto

Esperienza utente

Per offrire una visione precisa dell'esperienza utente di due app recensite, presentiamo le valutazioni di Trustpilot e Sitejabber, due dei più popolari siti web dedicati alla fornitura di recensioni, insieme alle recensioni di utenti reali per ciascun servizio:

- Detectico ha 3,4 stelle su Trustpilot e 4,5 stelle su Sitejabber. Gli utenti hanno notato ottimi risultati e hanno dichiarato che ha funzionato esattamente come previsto. Tuttavia, alcuni hanno menzionato problemi quando non hanno cancellato l'iscrizione, con conseguenti addebiti per controlli non necessari se l'e-mail è compromessa;

- "Have I been Pwned" ha 2,5 stelle su Trustpilot e non ha alcuna valutazione su Sitejabber. Onestamente, nessuna recensione per un sito web con un traffico così elevato fa sorgere dei sospetti. Inoltre, gli utenti hanno espresso difficoltà nell'annullare gli abbonamenti e hanno segnalato la delusione di aver inserito i propri account di posta elettronica, confermando che i loro account erano sicuri, per poi ricevere e-mail di spam.

Le diverse esperienze degli utenti evidenziano l'importanza di considerare sia gli aspetti positivi che quelli negativi quando si sceglie un servizio di sicurezza e-mail.

Interfaccia utente a confronto

Un'interfaccia facile da usare può avere un impatto significativo sull'esperienza complessiva. Quando si confrontano questi due servizi:

- Detectico Email Leak Check adotta un approccio moderno ed elegante, fornendo agli utenti un'interfaccia visivamente accattivante. La piattaforma privilegia la semplicità senza compromettere la funzionalità, offrendo un controllo delle violazioni delle e-mail senza soluzione di continuità;

- Have I Been Pwned vanta un design semplice e intuitivo. Gli utenti possono navigare facilmente all'interno del sito per verificare lo stato di sicurezza dei propri indirizzi e-mail, con un approccio minimalista che punta all'efficienza.

Le piattaforme soddisfano quindi diverse preferenze, con la semplicità di Have I Been Pwned in contrasto con il design visivamente accattivante di Detectico.

Efficacia e precisione del controllo delle perdite via e-mail

L'accuratezza del servizio garantisce che le persone ricevano informazioni affidabili, il che porta al seguente confronto:

- Gli algoritmi avanzati di Detectico sono in grado di determinare se i vostri dati privati sono vulnerabili a potenziali hacker, fornendo informazioni accurate e consentendo agli utenti di navigare nella complessità della sicurezza digitale senza sforzo.

- Il sito web di controllo delle e-mail di Pwned offre anche approfondimenti precisi e affidabili.

In conclusione, sia Detectico che Have I Been Pwned si distinguono per l'impegno nella precisione e nell'affidabilità nel fornire approfondimenti sui controlli delle fughe di e-mail.

Elenco delle 3 migliori alternative a Have I Been Pwned

Con l'impegno di tutelare la privacy degli utenti nel rilevare potenziali minacce, abbiamo raccolto tre dei migliori siti come "Have I Been Pwned".

- Detectico

Detectico fornisce agli utenti una piattaforma completa e facile da usare per controllare qualsiasi violazione dei dati di posta elettronica e aggiunge un ulteriore livello di privacy utilizzando una tecnologia di anonimizzazione. Gli utenti possono ricevere avvisi in tempo reale se i loro indirizzi e-mail sono associati a violazioni, consentendo loro di agire immediatamente per proteggere i propri account.

- Controllo perdite

LeakCheck è un altro strumento completo che offre rapporti dettagliati sulle violazioni dei dati. Questo aiuta a mitigare i potenziali rischi associati all'esposizione dei dati digitali.

- Scannero

Scannero si concentra sugli avvisi in tempo reale e ha un'interfaccia facile da usare. Con Scannero, sarete sempre un passo avanti nella lotta contro le minacce informatiche, garantendo un'esperienza online più sicura e protetta.

Quale app scegliere?

La scelta dell'app giusta per salvaguardare la propria identità digitale implica l'esplorazione di alternative che vadano oltre Have I Been Pwned, garantendo una difesa più completa contro i rischi prevalenti di violazione dei dati, fughe di notizie ed esposizione.

Dipende dalle vostre preferenze scegliere l'applicazione più adatta a proteggere la vostra identità digitale. Una volta chiarite le proprie esigenze, sarà possibile capire quale sia lo strumento migliore.

Conclusione

Speriamo di essere riusciti a fornire una recensione completa di "Have I been Pwned" e delle sue alternative. Provate soluzioni come Detectico, LeakCheck e Scannero per ridurre i rischi e mantenere al sicuro le vostre informazioni. Per rimanere al sicuro online, è meglio utilizzare diversi metodi contro le minacce informatiche. Rimanete sempre all'erta e fate scelte sicure per stare al passo con le insidiose minacce digitali che dobbiamo affrontare oggi!